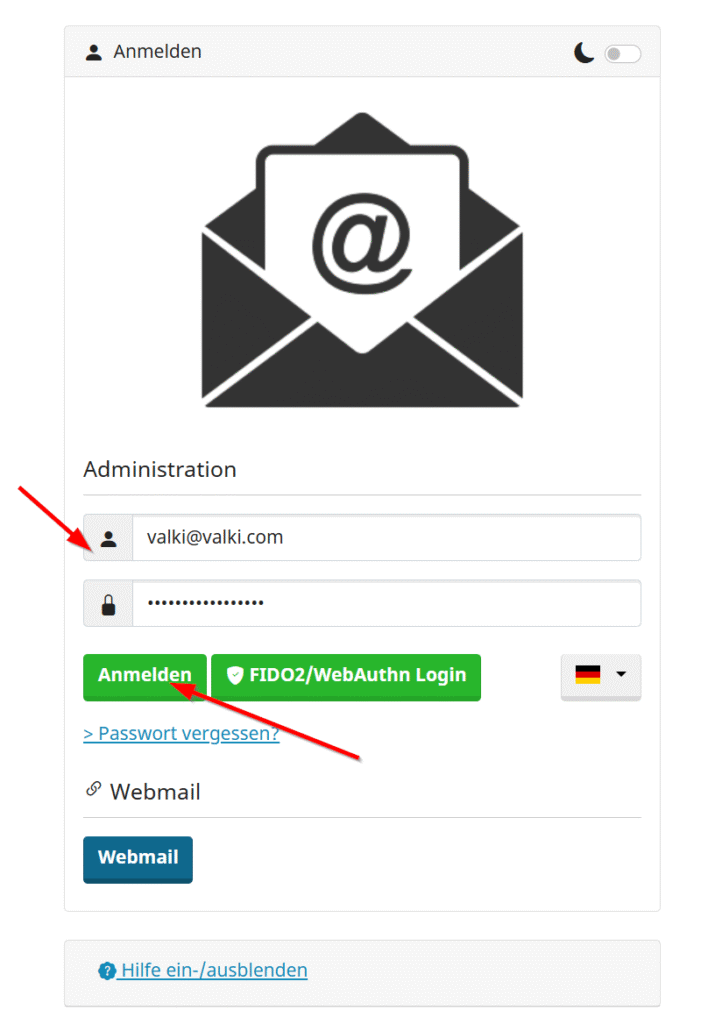

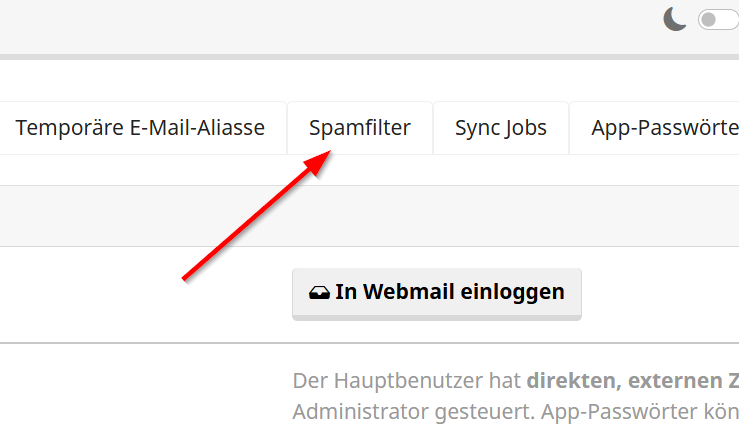

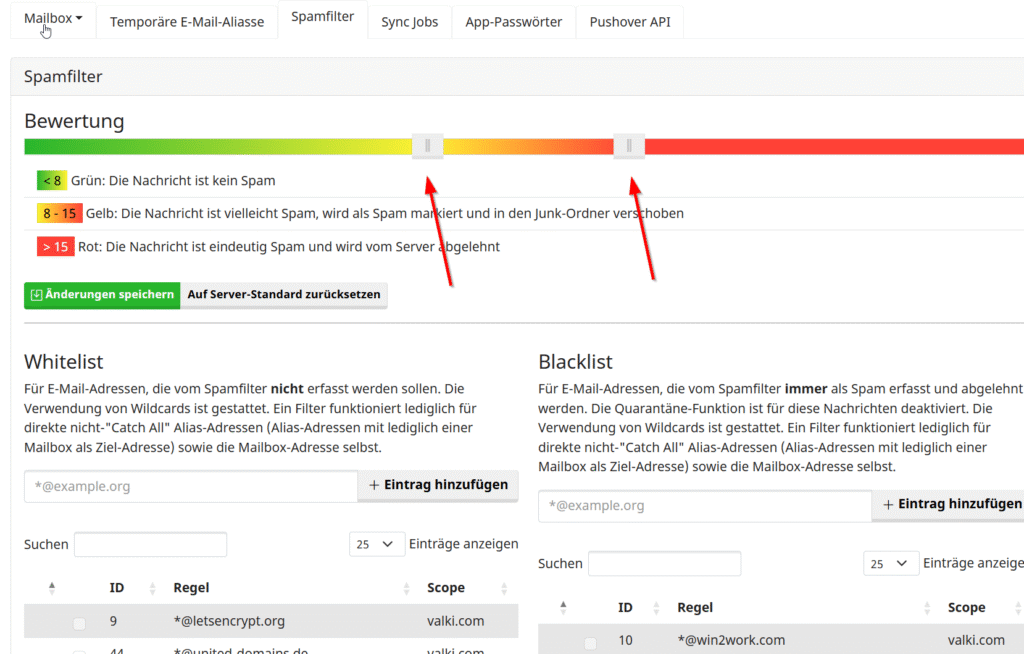

Folgendermaßen wird der Spamscore (Spam = Werbung, Score = Wert) über http://mail.valki.com eingestellt:

Was rot ist („über dem oberen Schwellenwert“) wird stillschweigend gelöscht. Der gelbe Bereich landet im Ordner „Spam“, der grüne Bereich („unter dem unteren Schwellenwert“) ist eine normale Email.

PS: Auf dieser Seite kann jeder auch eine Whitelist oder Blacklist pflegen (das sind Emailadressen oder Domains, die IMMER zugestellt oder IMMER gelöscht werden sollen).

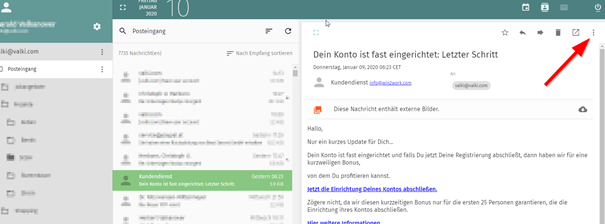

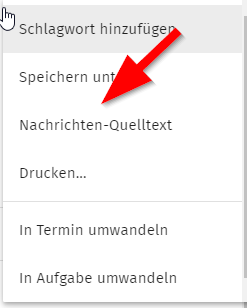

Und woher weiss man, wie eine erhaltene Spammail klassifiziert wurde?

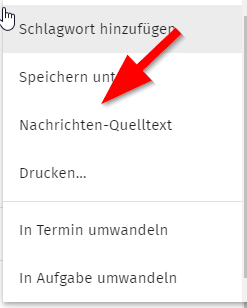

-> Den Quelltext der Email anschauen… geht in Outlook aber auch hier exemplarisch im Webmailer:

Diese Spammail hat einen Wert von 7.61 bekommen und ist deshalb im Spamordner gelandet. Wie der Wert zustande kommt, könnte man aus der Liste darunter rauslesen.

Vorsicht mit dem Wegfiltern von Email – wenn eine Mail gelöscht ist, ist sie weg!

Das System lernt automatisch fortlaufend dazu.

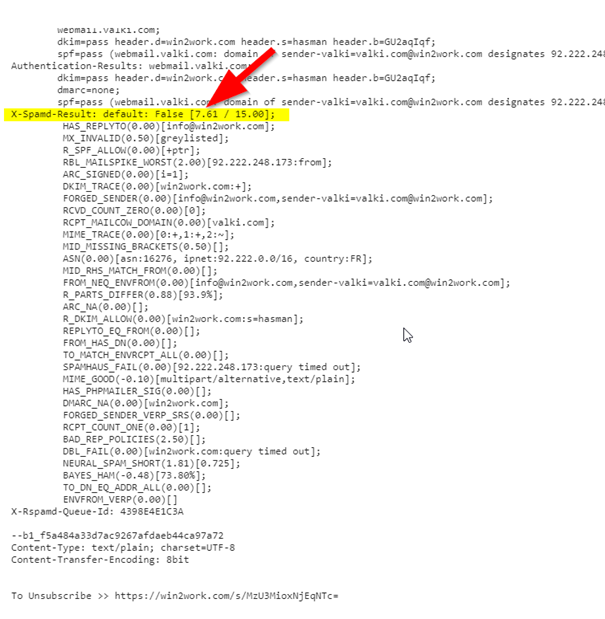

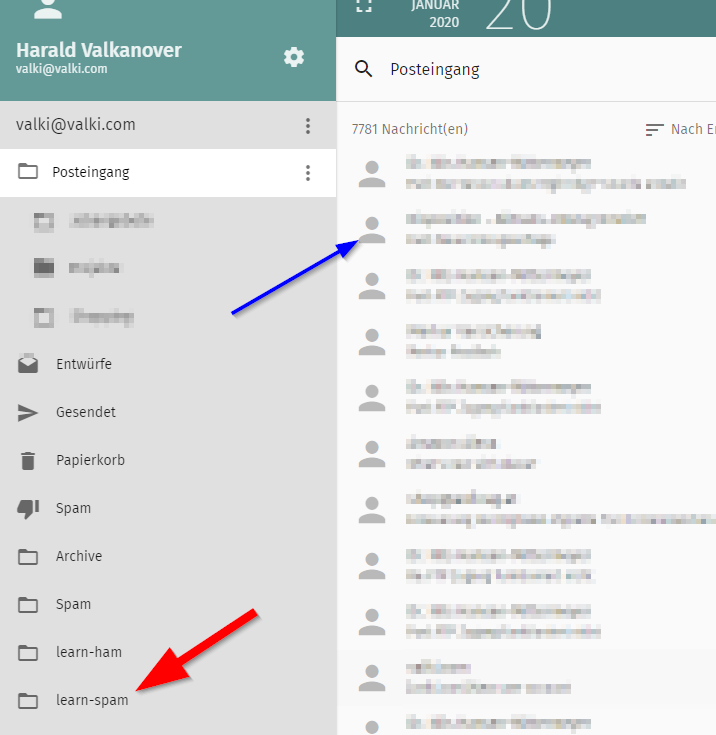

Man kann es auch trainieren, indem man Spammails an spam@valki.com weiterleitet – oder folgende Ordner anlegt:

Kleiner Helper fürs Spam-Lernen

#!/bin/csh

foreach spampfad (`find /mnt/pfad/docker/volumes/mailcowdockerized_vmail-vol-1/_data/ -iname '.learn-spam'`)

echo "Lerne Spam und loesche aus Ordner: " $spampfad

foreach file (`find $spampfad/cur/* -type f`)

echo "Lerne Email: " $file

docker exec -i mailcowdockerized_rspamd-mailcow_1 rspamc learn_spam < $file

/bin/rm $file

end

foreach file (`find $spampfad/new/* -type f`)

echo "Lerne Email: " $file

docker exec -i mailcowdockerized_rspamd-mailcow_1 rspamc learn_spam < $file

/bin/rm $file

end

end

foreach spampfad (`find /mnt/pfad/docker/volumes/mailcowdockerized_vmail-vol-1/_data/ -iname '.learn-ham'`)

echo "Lerne Ham und loesche aus Ordner: " $spampfad

foreach file (`find $spampfad/cur/* -type f`)

echo "Lerne Email: " $file

docker exec -i mailcowdockerized_rspamd-mailcow_1 rspamc learn_ham < $file

/bin/rm $file

end

foreach file (`find $spampfad/new/* -type f`)

echo "Lerne Email: " $file

docker exec -i mailcowdockerized_rspamd-mailcow_1 rspamc learn_ham < $file

/bin/rm $file

end

end

Schreibe einen Kommentar